Aplikacja AnRisk - GŁÓWNE FUNKCJONALNOŚCI

Moduł Ryzyka:

Organizacyjnie:

- odwzorowanie schematu organizacyjnego,

- odwzorowanie procesów biznesowych,

- korelacja procesów z ryzykami,

- korelacja procesów z komórkami organizacyjnymi,

- korelacja ryzyk z grupami ryzyka,

- wskazanie krytyczności procesu,

- wskazanie typów danych osobowych przetwarzanych w procesie,

- wskazanie szczególnych kategorii danych osobowych.

Zgodność:

- możliwość przypisania regulacji do ryzyk,

- możliwość kontroli zaleceń audytowych,

- możliwość kontroli terminów wdrożeń zaleceń audytowych,

- możliwość kontroli ryzyk wymagających okresowych przeglądów.

Identyfikacja ryzyka w obszarach:

- środowiska teleinformatycznego,

- kontroli dostawców usług informatycznych,

- zarządzania kadrami,

- zarządzania bezpieczeństwem fizycznym,

- produktów i usług,

- usług chmurowych.

Ocena ryzyka w zakresie:

- prawdopodobieństwa wystąpienia,

- skutków finansowych,

- skutków wizerunkowych,

- utraty poufności,

- utraty dostępności,

- utraty integralności,

- dodatkowe atrybuty definiowane przez klienta.

Ocena DPIA:

- przypisanie negatywnych skutków do ryzyka,

- ocena skutków,

- dedykowany raport DPIA.

Plan postępowania z ryzykiem:

- przypisanie priorytetu do planu,

- przypisanie osoby odpowiedzialnej,

- określenie kosztów,

- wskazanie terminu wprowadzenia planu.

Kluczowe wskaźniki ryzyka (Key Risc Indicators – KRI):

- aplikacja umożliwia monitorować ryzyka za pomocą KRI,

- mechanizm rejestracji pomiarów,

- alarmowanie o wskaźnikach wymagających pomiaru,

- raportowanie wyników.

Rejestr incydentów:

- możliwość rejestracji incydentów,

- przeprowadzanie szczegółowych analiz,

- monitorowanie wpływu na inne procesy,

- szacowanie potencjalnych strat i rejestrowanie strat rzeczywistych,

- licznik kontrolujący czas do zgłoszenia naruszenia danych osobowych do UODO,

- dodawanie załączników (np. raporów notatek, zrzutów ekranowych itp.).

Informowanie wskazanych osób za pomocą poczty elektronicznej:

- wiadomości o nowych zdarzeniach wymagających reakcji użytkownika.

Klasyfikacja:

- przeprowadzenie klasyfikacji informacji w kontekście komponentów wykorzystywanych w procesach,

- analiza wpływu BIA wykonana dla komponentu.

Moduł Zarządzanie uprawnieniami:

- rejestracja uprawnień,

- grupowa realizacja wniosków,

- monitorowanie statusów związanych z wnioskami,

- przegląd uprawnień,

- zaawansowanie filtrowanie nadanych uprawnień,

- możliwość kontroli uprawnień na wybrany dzień,

- możliwość budowania wniosków na podstawie dokumentów Ms Word,

- budowanie zaawansowanych szablonów uprawnień.

Moduł Audyty:

- Tworzenie szablonów regulacyjnych (DORA, RODO, ISO 27001, EBA, NIS2)

- Budowanie metodyki audytu

- Przeprowadzanie audytów przez wielu audytorów

- Ułatwienia podczas prowadzenia audytu

- Monitorowanie postępu audytu

- Wymiana informacji off-line

- Realizacja raportów równolegle w wielu podmiotach

- Generowanie raportów DOCX i PDF

LICENCJONOWANIE

Licencja Standard na organizację do indywidualnego wykorzystania

Standardowa wersja licencji przypisana jest do organizacji i pozwala na uruchomienie aplikacji jednocześnie na 5-ciu stanowiskach komputerowych.

Licencję można rozszerzyć o dodatkowe stanowiska komputerowe. Przy zakupie licencji aktywujemy podstawową opiekę serwisową na okres 12 miesięcy.

Licencja Konsultant dla firm świadczących usługi IOD

Licencja w wersji Konsultant przeznaczona jest dla firm pracujących w charakterze zewnętrznych IOD, które w podstawowej wersji licencji mogą wykorzystać aplikację AnRisk do prowadzenia analiz dla 5 podmiotów zewnętrznych. Licencję można rozszerzyć o dodatkowe stanowiska komputerowe i obsługiwane podmioty. Przy zakupie licencji aktywujemy podstawową opiekę serwisową na okres 12 miesięcy.

Licencja Demo do celów testowych

Licencja na aplikację w wersji demo aktywna jest przez okres jednego miesiąca. W ramach licencji dostępnych jest 50 przykładowych ryzyk. Wersja jest w pełni funkcjonalna.

Dostęp do bazy ryzyk online jest aktywowany podczas realizacji usług konsultingowych:

- szkolenie i wdrożenie aplikacji,

- okresowy przegląd ryzyk,

- konsultacje w zakresie identyfikacji nowych ryzyk.

ANRISK - WYMAGANIA TECHNICZNE

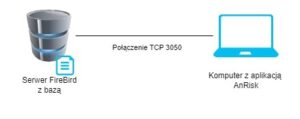

Standardowy model: dostęp lokalny do programu analizy ryzyka.

W tym modelu wszystkie stacje robocze działają w sieci lokalnej, co eliminuje konieczność przeprowadzania analiz ryzyka związanego z dostępem zdalnym. Serwer bazodanowy Firebird jest instalowany na jednym z serwerów w sieci lub na dedykowanej stacji roboczej.

Charakterystyka:

Dostęp do pliku bazy danych jest zapewniany lokalnie.

Użytkownicy łączą się z bazą Firebird poprzez port TCP 3050.

Brak potrzeby stosowania dodatkowych mechanizmów zabezpieczeń związanych z transmisją danych przez sieć publiczną.

Minimalna latencja i wysoka wydajność w warunkach LAN.

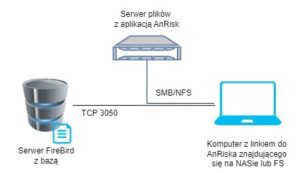

Zalecanym rozwiązanie jest umieszczenie programu do analizy ryzyka na zasobie sieciowym (Serwer plików lub NAS).

Takie rozwiązanie pozwoli na szybką aktualizację oprogramowania AnRisk, spójność wykorzystywanych szablonów i łatwość konfiguracji.

Ze stacji użytkownika połączenie realizowane jest do serwera plikowego a następnie uruchomiona aplikacją łączy się z bazą danych.

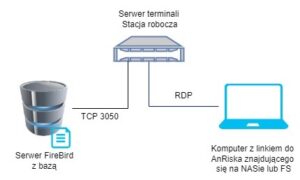

Dostęp zdalny do aplikacji AnRisk.

Przy bardzo szybkim Internecie możliwa jest praca po połączaniu VPN.

W przypadku gdy mamy wolne łącze należy zastosować dostęp za pomocą RDP do serwera terminalowego lub inne narzędzia pozwalające na pracę zdalną (AnyDesk, Szybka pomoc itp.)

Wymagania Sprzętowe

- 200 MB

Miejsca na dysku twardym - program Excel

do importu oraz eksportu ryzyk (wyłącznie na jednej stacji roboczej)

- 1 GHz lub wyższy

Procesor - aktualny system Windows

- 1GB wolnej pamięci

Pamięć RAM - dostęp do Internetu

Dostęp jest niezbędny na stacji roboczej, która będzie pobierała ryzyka Online, serwer nie wymaga dostępu do sieci Internet.

Plik bazy danych powinien być dostępny wyłącznie dla serwera Firebird. Aplikacja podczas pracy łączy się poprzez serwer Firebird z bazą.