- Rozpoczynając współpracę, przed wdrożeniem rozwiązania, dużo uwagi poświęcamy na przygotowanie zespołu projektowego. Szkoleniami obejmujemy wszystkich członków zespołu uzależniając zakres szkolenia od pełnionej funkcji w projekcie.

- W kolejnych etapach wdrożenia dzielimy zadania na członków zespołu i prowadzimy zespół wdrożeniowy przez kolejne przewidziane w metodyce etapy wdrożenia. We wszystkich etapach do dyspozycji jest doświadczony konsultant, który weryfikuje poprawność zapisów.

- Po wdrożeniu rozwiązania oferujemy usługę okresowego przeglądu ryzyk, w ramach której analizą obejmujemy wszystkie istotne ryzyka, weryfikujemy incydenty oraz identyfikujemy nowe ryzyka. Jest to bardzo istotny element zarządzania ryzykiem, niezbędny do zapewnienia ciągłości zarządzania bezpieczeństwem informacji.

- Firmy korzystające z naszych usług otrzymują dostęp do bazy wzorcowych ryzyk, która jest cyklicznie uzupełniana nowymi ryzykami z różnych dziedzin zarządzania informacją. Baza jest efektem wielu lat pracy z firmami różnych branż.

- Regularnie realizujemy warsztaty i szkolenia z zakresu identyfikacji ryzyk oraz lepszego wykorzystania naszych rozwiązań w zarządzaniu bezpieczeństwem. Szkolenia te są szczególnie przydatne dla osób odpowiedzialnych za identyfikację i ocenę ryzyka.

- Rozwijamy metodykę IMNS Matrix w oparciu o oczekiwania klientów i nasze kilkunastoletnie doświadczenie.

zarządzanie ryzykiem i zgodność z regulacjami

Kompleksowa oferta szkoleń

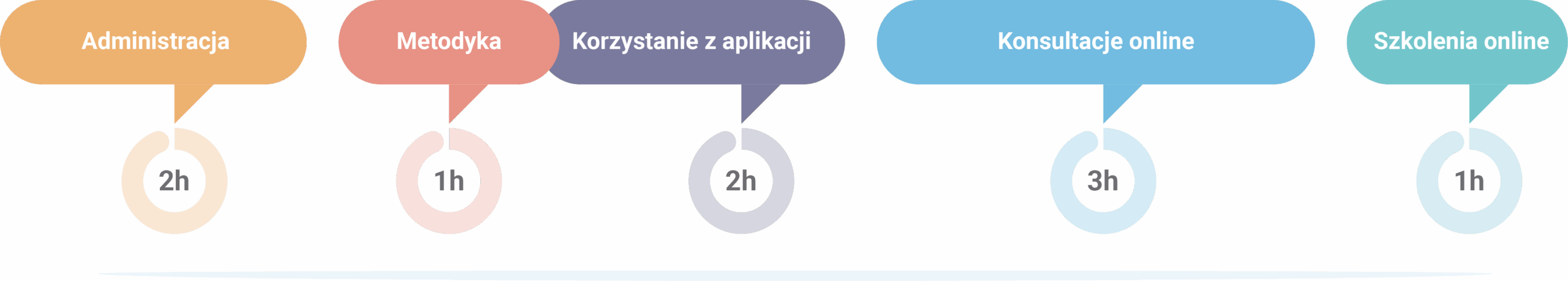

Szkolenia, w różnej formie, dostarczamy jako pierwszą usługę po zamówieniu rozwiązania. Jest to kluczowy element implementacji rozwiązania, a zaangażowanie klienta i dobór kadry ma duży wpływ na końcowy sukces wdrożenia. W zależności od wielkości i dojrzałości organizacji poszczególne etapy mogą ulegać modyfikacjom.

Szkolenie z administracji aplikacją

Przygotowuje do procesu wdrożenia metodyki IMNS AnRisk Matrix i konfiguracji aplikacji. Maksimum praktyki, minimum teorii. W tym szkoleniu wykorzystujemy tylko jeden slajd z zadaniami do realizacji.

Szkolenie z metodyki

Krótkie szkolenie przygotowujące do zarządzania ryzykiem. Przedstawiamy zasady metodyki IMNS Matrix. Szkolenie przeznaczone jest dla wszystkich osób związanych z realizacją przeprowadzania analizy ryzyka.

Korzystanie z aplikacji

Krok po kroku, jak oceniać, jak dodawać nowe ryzyka, jak dodawać własne procesy, jak realizować przegląd ryzyk i jak raportować. Praktyczne szkolenie pełne warsztatów zapewniające, że uczestnicy będą posiadali wiedzę jak samodzielnie przeprowadzić analizę ryzyka. Po tym szkoleniu wprowadzane są zidentyfikowane ryzyka oraz realizowane kolejne kroki przewidziane w programie wdrożenia.

Konsultacje online

Nie zostawimy was po szkoleniach! Udostępniamy możliwość kontaktu z konsultantem IMNS, w celu zweryfikowania poprawności przeprowadzonych analiz i korekty zapisów. Konsultacje mogą odbywać się w grupie lub indywidualnie.

Szkolenia online

Dużą popularnością cieszą się szkolenia dla wszystkich pracowników, którzy są odpowiedzialni za zgłaszanie zdarzeń, mogących mieć charakter incydentów. Tematyka ostatnio realizowanych szkoleń:

- ryzyka pracy zdalnej,

- za co kara w RODO,

- niebezpieczeństwa wykorzystywania poczty elektronicznej,

- jak nie dać się złapać na phishing,

- bezpieczne przetwarzanie informacji przez najwyższe kierownictwo.

Formy szkoleń

- online z pomocą systemu telekonferencyjnego,

- stacjonarnie w naszych lokalizacjach we Wrocławiu i w Warszawie,

- w siedzibie klienta.

Dla kogo

- menadżerów ryzyka,

- administratorów systemów informatycznych,

- kadry kierowniczej odpowiedzialnej za przeprowadzanie analizy ryzyka,

- IOD monitorujących ryzyka przetwarzania danych osobowych.

Wdrożenie aplikacji AnRisk

Przygotowanie do wdrożenia

Przed wdrożeniem analizujemy strukturę organizacyjną oraz identyfikujemy procesy biznesowe i procesy przetwarzania informacji. Na tym etapie niezbędne jest pełne zaangażowanie kierownictwa oraz osób bezpośrednio odpowiedzialnych za przetwarzanie danych.Korzystamy z wiedzy zdobytej przy wcześniejszych wdrożeniach i znajomości specyfiki branż, z którymi współpracujemy od wielu lat. Dzięki temu udaje nam się znacząco skrócić tę fazę projektu.

Elementy konfigurowane przy wdrożeniu

- odwzorowanie struktury organizacyjnej w aplikacji, aby zapewnić zgodność ze schematem organizacyjnym,

- modyfikacja metodyki i konfiguracja programu,

- identyfikacja procesów, ustalenie procesów wspólnych, powiązanie procesów z komórkami organizacyjnymi,

- przygotowanie szablonów z ryzykami do zaimplementowania w procesach,

- wprowadzenie dodatkowych atrybutów do oceny, ustalenie zasad ich oceniania,

- zmiana podstawowej konfiguracji na indywidualną dla klienta,

- modyfikacja dokumentacji metodyki,

- modyfikacja instrukcji użytkowania.

okresowe przeglądy ryzyk

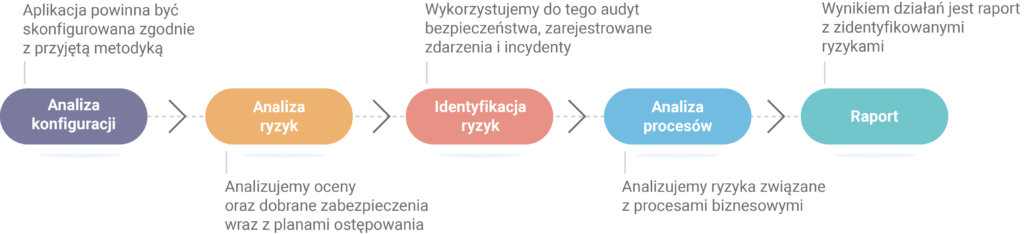

Przegląd ryzyka przy wsparciu doświadczonego konsultanta zapewnia realizację szeregu zadań, niezbędnych do właściwego utrzymania procesu zarządzania ryzykiem. Zakres i przebieg usługi dostosowujemy do specyfiki branży i potrzeb klientów.

Analiza konfiguracji

Aby program poprawnie analizował ryzyka, należy zweryfikować ustawienia aplikacji. Nawet drobna zmiana może powodować niepoprawne wyniki. Na tym etapie weryfikujemy, czy program jest skonfigurowany zgodnie z przyjętą metodyką. Punkty objęte weryfikacją:

- ustawienia macierzy wyliczających ryzyko,

- ustawienie progu ryzyka nieakceptowalnego,

- ustawienie progu, po którym ryzyka podlegać będą przeglądowi,

- ustawienie częstotliwości wykonywania przeglądów,

- ustawienie opisów poziomów ocenianych atrybutów.

Analiza wprowadzonych ryzyk

Etap ten ma za zadanie weryfikację poprawności wprowadzonych ryzyk. Kontrolowana jest poprawność wprowadzanych ocen dla atrybutów bezpieczeństwa, weryfikowane są skutki dla danych osobowych, zastosowane są mechanizmy bezpieczeństwa oraz zaproponowane mechanizmy w planie postępowania z ryzykami. W ramach tego etapu dokonujemy kontroli zgodności metodyki z konfiguracją aplikacji.

Analiza nowych ryzyk

Źródłem wiedzy o nowych ryzykach w środowisku teleinformatycznym są między innymi audyt infrastruktury teleinformatycznej oraz rejestr zdarzeń i incydentów. Podczas audytu weryfikowane są ryzyka związane z:

- bezpieczeństwem fizycznym,

- bezpieczeństwem środowiskowym,

- bezpieczeństwem sieciowym,

- bezpieczeństwem serwerów i stacji roboczych,

- bezpieczeństwem usług dostępnych w Internecie,

- bezpieczeństwem ciągłości działania krytycznych procesów,

- bezpieczeństwem usług realizowanych przez podmioty zewnętrzne.

Analiza ryzyk organizacyjnych

W ramach okresowego przeglądu identyfikujemy nowe ryzyka, związane z realizacją procesów biznesowych. Posiłkując się dostępną dokumentacją i wywiadami realizujemy między innymi:

- analizę zgodności z wymaganiami prawnymi,

- analizę typów przetwarzanych informacji,

- analizy związane z retencją danych.

Raportowanie

Ostatnim etapem jest raport zidentyfikowanych i poprawionych ryzyk. Podczas spotkania podsumowującego zalecenia są przekazywane kadrze kierowniczej. Domyślnie raport przekazywany jest w formie elektronicznej.